A maioria de nós usa um dispositivo móvel para acessar a internet e realizar várias atividades computacionais. Para um número cada vez maior de pessoas, o telefone é o dispositivo principal. E, para muitas, especialmente em países em desenvolvimento, é o único dispositivo.

Usamos nossos telefones para operações bancárias e compras on-line, para interagir com serviços governamentais e para uma série de outras tarefas pessoais e altamente sensíveis on-line. Eles também armazenam e organizam nossos contatos, eventos do calendário, fotos íntimas, mensagens, notas e muito mais. A segurança dos nossos dispositivos móveis (especialmente nossos telefones) é, portanto, de importância crítica.

Dois sistemas operacionais móveis dominam o mercado:

- Android: Um sistema operacional aberto (mas não totalmente open source) com uma participação de mercado global(nova janela) de 69%. Embora seja desenvolvido pelo Google, ele roda em hardware de muitos fabricantes diferentes.

- iOS (incluindo o iPadOS para os fins deste artigo): Um sistema operacional fechado (“jardim murado”) desenvolvido pela Apple e usado exclusivamente em seu próprio hardware (iPhones e iPads). Embora represente apenas 29,3% do mercado global de SO móvel, o iOS tem uma participação de 61% nos Estados Unidos.

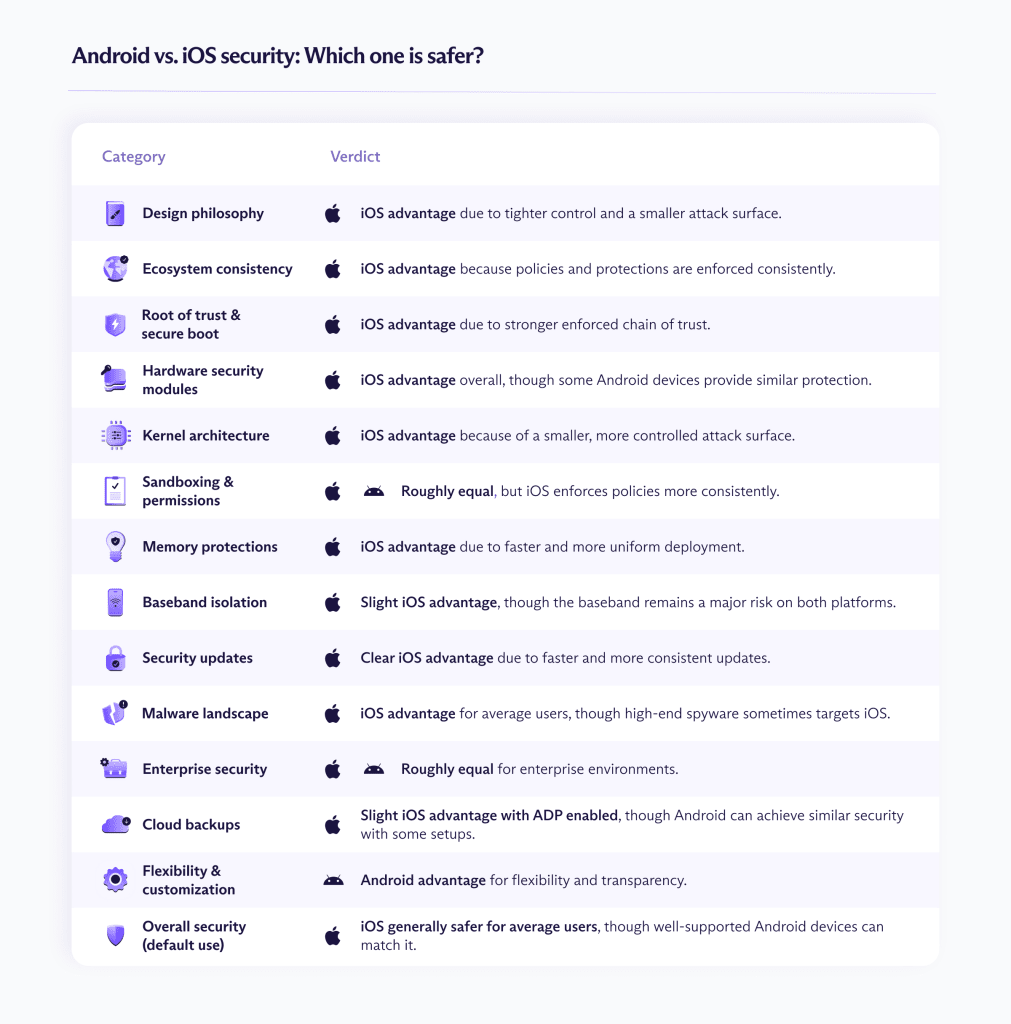

Neste artigo, analisamos em profundidade se Android ou iOS é mais seguro. É uma pergunta complexa, com nuances dos dois lados, mas o tema recorrente é o contraste entre a abordagem aberta do Android e o jardim murado do iOS.

- Filosofia de segurança e design

- Raiz de confiança e inicialização segura

- Módulos de segurança de hardware

- Kernel

- Sandboxing e permissões

- Memória

- Baseband

- Atualizações de segurança

- Malware

- Segurança empresarial

- Backup em nuvem

- Flexibilidade do sistema operacional

- Veredito final

- Perguntas frequentes

Android vs. iOS: filosofia de segurança e design

Android

O Android é um sistema operacional aberto projetado para funcionar em uma ampla variedade de hardware de diferentes fabricantes. Isso significa que ele roda em tudo, desde telefones baratos sem marca até dispositivos topo de linha de empresas como Samsung, Huawei, Motorola e o próprio Google.

O Android é construído sobre um núcleo open source conhecido como Android Open Source Project (AOSP), mas a maioria dos dispositivos executa a versão proprietária do Google. Ela usa componentes de código fechado, como Google Mobile Services, Google Play Store e a plataforma de desenvolvimento associada Google Play Services. Além disso, a maioria dos fabricantes adiciona seu próprio código proprietário aos dispositivos.

Essa fragmentação significa que correções e recursos de segurança são distribuídos de forma inconsistente em todo o ecossistema. No entanto, a natureza aberta do Android também permite mais transparência, já que pesquisadores de segurança independentes podem auditar grande parte do código.

iOS

O iOS, por outro lado, é um ecossistema rigidamente controlado. A Apple controla o hardware, o sistema operacional e a cadeia de distribuição de aplicativos. Isso cria uma superfície de ataque menor porque todos os componentes são projetados para funcionar juntos sob especificações rígidas. A abordagem de jardim murado significa que a Apple pode aplicar políticas de segurança de forma consistente em todos os dispositivos.

Veredito

No papel, esta é uma vitória fácil do jardim murado do iOS sobre o ecossistema fragmentado do Android. No entanto, com o AOSP, é possível criar versões do Android que sejam pelo menos tão seguras quanto o iOS.

Outro ponto importante é que esta avaliação considera apenas o sistema Android como um todo. Fabricantes individuais, como a Samsung (que produz quase um terço(nova janela) de todos os dispositivos Android do mercado), são muito melhores em oferecer atualizações regulares de segurança e dar suporte a dispositivos mais antigos do que o ecossistema Android como um todo, às vezes igualando ou até superando o suporte da Apple(nova janela) para seus dispositivos topo de linha.

iOS vs Android: segurança técnica

Raiz de confiança e inicialização segura

A raiz de confiança é a primeira peça confiável de hardware ou firmware em um sistema que não pode ser alterada e é usada para verificar todo o resto. A inicialização segura é o processo de usar a raiz de confiança para verificar cada etapa do processo de inicialização. Juntas, elas formam a espinha dorsal da segurança moderna de smartphones e PCs.

Android

O Android usa o Android Verified Boot (AVB) para garantir que as partições do sistema sejam verificadas criptograficamente na inicialização. No entanto, os bootloaders do Android geralmente podem ser desbloqueados (para desenvolvimento e para permitir ROMs personalizadas), o que quebra a cadeia de confiança.

O Google exige o AVB para dispositivos que são lançados com o Google Mobile Services, e os principais fabricantes geralmente o implementam. No entanto, na prática, a aplicação varia. Muitos fornecedores permitem que usuários desbloqueiem bootloaders ou usem configurações permissivas que reduzem as garantias práticas de segurança da cadeia de inicialização.

Dispositivos sem certificação do Google (como forks open source e compilações OEM de baixo custo) não estão sujeitos aos requisitos do AVB e podem nem sequer implementar o Verified Boot.

iOS

O iOS aplica de forma rigorosa uma cadeia de inicialização segura totalmente bloqueada, enraizada em uma Boot ROM de hardware imutável. Cada etapa do processo de inicialização deve ser assinada pela Apple, e firmware não assinado não pode ser executado sem explorar vulnerabilidades.

Veredito

Mais uma vitória para a Apple, já que o iOS aplica uma raiz de confiança mais forte. No papel, a solução do Android é comparavelmente segura, mas, embora sua maior flexibilidade para desbloquear o bootloader tenha benefícios práticos, ela enfraquece fundamentalmente a cadeia de confiança e, portanto, tem um custo de segurança. Mais uma vez, porém, a gravidade desse problema depende muito de quem fabrica o seu telefone.

Módulos de segurança de hardware

Um módulo de segurança de hardware (HSM) é uma peça dedicada de hardware resistente a adulterações que gera, armazena e usa chaves criptográficas com segurança, para que segredos confidenciais nunca saiam do hardware em texto simples.

Android

Dispositivos Android usam soluções de HSM específicas do fornecedor, como ambientes de execução confiáveis(nova janela) (áreas seguras isoladas por hardware dentro do processador principal) e chips de segurança de hardware (como o Titan M do Pixel e o Samsung Knox). A força dessas soluções de segurança pode variar muito, e alguns dispositivos de baixo custo até dependem de armazenamento de chaves baseado em software.

iOS

Os dispositivos da Apple usam o Secure Enclave Processor, um chip dedicado que armazena chaves de criptografia e dados biométricos, isolado da CPU principal e reforçado contra ataques de força bruta.

Veredito

Os dispositivos da Apple oferecem proteção de chave em hardware consistentemente forte. Alguns Androids oferecem níveis semelhantes de segurança, mas, como vem se tornando um tema deste artigo, isso depende muito do fornecedor.

Kernel

O kernel é a ponte entre o hardware de um dispositivo e o software que ele executa.

Android

O Android executa um kernel Linux, mas a maioria dos fornecedores adiciona drivers para garantir compatibilidade com seu hardware, como drivers proprietários da Qualcomm e da MediaTek. Isso aumenta enormemente a superfície de ataque do kernel (formas de atacá-lo) e historicamente permitiu exploits de elevação de privilégio(nova janela).

iOS

O iOS usa o kernel XNU da Apple com assinatura obrigatória de código e um ecossistema de drivers rigidamente controlado, resultando em uma superfície de ataque menor e mais consistente.

Veredito

Graças ao controle total da Apple sobre todo o processo de produção, o iOS tem uma superfície de ataque do kernel menor e mais rigidamente controlada. O Android, em contraste, precisa lidar com um ecossistema complexo de fornecedores que afeta até mesmo dispositivos premium. Por exemplo, a Samsung costuma usar processadores Qualcomm Snapdragon em seus dispositivos topo de linha. Dar suporte a esse hardware de terceiros exige drivers adicionais do kernel, o que aumenta a superfície de ataque.

Sandboxing e permissões

Ambos os sistemas operacionais usam sandboxing. Isso significa que cada aplicativo é executado de forma isolada, com acesso limitado aos recursos do sistema e aos dados de outros aplicativos. No entanto, a implementação e os modelos de permissão que eles usam são diferentes.

Android

As versões modernas do Android oferecem sandboxing robusto com permissões em tempo de execução, concessões únicas, controles granulares e indicadores de privacidade semelhantes aos do iOS. No entanto, como os fabricantes podem modificar o SO, o tratamento das permissões varia entre dispositivos.

iOS

O iOS aplica sandboxing rigoroso e permissões baseadas em direitos controladas pela Apple, com comunicação limitada entre aplicativos e forte isolamento do sistema de arquivos.

Veredito

Por padrão, tanto o iOS quanto o Android oferecem sandboxing forte. Mas os fornecedores de Android muitas vezes não seguem as configurações padrão.

Memória

Os sistemas operacionais modernos são criados para se defender contra técnicas de invasão que exploram erros em como o software usa a memória. Essas vulnerabilidades podem permitir que invasores assumam o controle de um dispositivo sem que você perceba.

Android

O Android usa várias proteções integradas para tornar mais difícil explorar erros de software. Entre elas estão a randomização de onde programas e dados ficam na memória, a separação entre aplicativos e verificações extras para impedir que invasores sequestram o fluxo normal do programa. As versões mais recentes do Android também usam alocadores de memória reforçados(nova janela) e proteções de fluxo de controle(nova janela), mas o quão amplamente isso é implantado depende do fabricante do dispositivo e do chipset.

iOS

O iOS usa defesas semelhantes, incluindo randomização de memória e assinatura rígida de código. Além disso, a Apple adiciona proteções assistidas por hardware, como autenticação de ponteiro(nova janela) em seus chips mais novos. Ela também normalmente ativa essas mitigações contra exploits de memória em todos os dispositivos compatíveis ao mesmo tempo, o que reduz o número de configurações vulneráveis em uso.

Veredito

Ambas as plataformas implementam proteções modernas contra exploits de memória, mas o iOS tende a implantar recursos avançados de segurança de memória mais rapidamente e de forma mais uniforme. O Android pode oferecer proteções comparáveis, mas a implementação varia conforme o dispositivo e o fornecedor.

Baseband

O baseband(nova janela) é um processador de modem separado que executa seu próprio firmware e SO para lidar com protocolos de comunicação celular e outros. Ele não é a CPU principal e, frequentemente, executa código proprietário com privilégios elevados e pode ser acessado externamente.

Se comprometido, o baseband pode agir como um ponto de entrada oculto sob o SO principal, contornando o sandboxing de aplicativos e muitas das proteções de segurança integradas do kernel. Portanto, o baseband é um dos maiores problemas remanescentes na segurança móvel, e até mesmo um kernel perfeitamente reforçado pode ser contornado se a pilha do modem (o software executado no baseband) for explorada.

Android

Dispositivos Android usam firmware de modem proprietário (por exemplo, da Qualcomm), e cada fabricante usa sua própria arquitetura para isolar o baseband do restante do sistema. Nem é preciso dizer que essas soluções variam consideravelmente em qualidade e segurança.

iOS

A maioria dos iPhones usa um chip baseband da Qualcomm, embora, a partir de 2025 com o iPhone 16e, a Apple tenha introduzido seu próprio chip (no momento em que escrevemos, apenas em certos modelos de faixa intermediária). A Apple isola o baseband de forma mais agressiva do que a maioria dos fornecedores de Android, usando separação por hardware, IPC rigoroso(nova janela) e proteções de memória. No entanto, mesmo essas medidas e o próprio hardware de modem da Apple não podem garantir que o baseband permanecerá seguro.

Veredito

O baseband é o ponto fraco dos dois sistemas operacionais. A Apple é melhor em isolá-lo do que a maioria dos fabricantes de Android (especialmente em dispositivos de baixo e médio alcance), mas ainda assim é uma superfície de ataque preocupante.

Atualizações de segurança no iOS e Android

A forma como as atualizações de segurança são distribuídas é, sem dúvida, a diferença prática de segurança mais significativa entre as duas plataformas.

Android

O Google lança correções mensalmente, mas, por causa da complexa cadeia de fornecimento do Android, pode levar meses para que cheguem aos dispositivos dos consumidores. Fornecedores OEM frequentemente personalizam essas correções para fornecer atualizações mais específicas para cada dispositivo, que então precisam ser certificadas pelas operadoras de rede móvel.

Além disso, a maioria dos Androids para de receber atualizações depois de apenas dois a três anos, dependendo do dispositivo e do fornecedor, o que cria uma enorme população de dispositivos vulneráveis.

iOS

As atualizações de segurança vêm diretamente da Apple e ficam disponíveis simultaneamente para os dispositivos compatíveis. E, como as taxas de adoção são altas, a maioria dos iPhones executa a versão mais recente do iOS em poucos meses. Isso significa que as correções de segurança chegam rapidamente aos usuários.

Veredito

O ecossistema caótico de atualizações do Android é o principal motivo pelo qual o iOS é considerado mais seguro para usuários não técnicos. O Google tentou resolver isso com o Project Mainline(nova janela), que usa componentes modulares de segurança do sistema para que possam ser atualizados via Play Store, além de requisitos para suporte mais longo. Mas a fragmentação do ecossistema continua sendo um problema.

Os próprios dispositivos Pixel do Google, em especial, sempre recebem as atualizações mais recentes — e alguns outros fornecedores (como a Samsung) são bons em fornecer atualizações regulares e pontuais. Mas, em geral, o ecossistema mais amplo do Android é bastante bagunçado nessa área.

Malware

Android

De acordo com um relatório da Check Point Research(nova janela) em 2022, 97% do malware móvel teve como alvo dispositivos Android, enquanto apenas 3% teve como alvo o iOS. Isso acontece em grande parte porque mais pessoas usam Android, o que o torna um alvo mais atraente.

No entanto, outros fatores também contribuem para esse problema, incluindo a capacidade de fazer sideload de aplicativos fora da Play Store, o ecossistema fragmentado de atualizações de segurança do Android, o acesso aberto a arquivos do sistema e o enorme número de dispositivos baratos executando software desatualizado.

Dito isso, baixar aplicativos apenas da Play Store e manter o dispositivo atualizado com as correções de segurança mais recentes reduz muito o risco. E, ao contrário do iOS, você pode instalar aplicativos antimalware para minimizar ainda mais o perigo.

iOS

Malware no iOS existe, mas é raro. Barreiras como assinatura de código, revisão da App Store e a ausência de sideloading dificultam ataques em larga escala, e o risco para usuários comuns é, portanto, substancialmente menor. No entanto, a recusa da Apple em permitir aplicativos antimalware na App Store parece mais arrogância do que preocupação genuína com seus usuários.

A maior parte do malware para iOS que realmente existe tem como alvo dispositivos com jailbreak(nova janela) ou é implantada por agentes sofisticados patrocinados por Estados usando exploits de dia zero(nova janela), como os spywares Graphite e Pegasus(nova janela). Em parte, isso ocorre porque usuários de iPhone costumam ser considerados alvos de “maior valor”.

Veredito

Usuários de Android são muito mais vulneráveis a malware direcionado em massa do tipo que há muito tempo aflige usuários do Windows, e por muitos dos mesmos motivos. No entanto, usuários de iOS são um alvo específico para malware de espionagem de alto nível.

Segurança empresarial

Para usuários corporativos, segurança tem menos a ver com design teórico e mais com capacidade de gerenciamento, consistência de atualização, conformidade e redução de risco em escala.

Android

O Android Enterprise(nova janela) do Google é uma estrutura madura de gerenciamento corporativo construída em torno de perfis de trabalho, modos de dispositivo totalmente gerenciados, inscrição sem toque e armazenamento de chaves com suporte de hardware.

Em dispositivos com suporte adequado (especialmente aqueles do programa Android Enterprise Recommended), organizações podem aplicar criptografia, bloquear o desbloqueio do bootloader, exigir atestado Play Integrity(nova janela) e usar perfis para separar criptograficamente os dados corporativos dos aplicativos pessoais da equipe.

iOS

O iOS se beneficia de uma integração vertical rígida. Atualizações de hardware, firmware e sistema operacional são entregues diretamente pelo mesmo fornecedor, resultando em distribuição uniforme de correções e cronogramas de suporte previsíveis. O modo supervisionado, chaves com suporte de hardware via Secure Enclave, Apple IDs gerenciados e forte integração com MDM permitem a aplicação consistente de políticas em todos os dispositivos.

Veredito

No nível empresarial, a diferença de segurança entre iOS e Android diminuiu consideravelmente. Para a maioria das organizações, a escolha da plataforma agora depende menos dos fundamentos de segurança e mais de qual plataforma se alinha melhor à infraestrutura existente, às preferências dos usuários e aos requisitos específicos.

Android vs iOS: backup em nuvem

Uma parte importante da segurança móvel, muitas vezes ignorada, é onde e como seus dados recebem backup. Um dispositivo pode estar perfeitamente reforçado localmente, mas seus dados em backup podem ser facilmente acessados por terceiros com acesso à nuvem.

Android

Por padrão, o Android faz backup de todos os seus dados no Google Drive. Isso não usa criptografia de ponta a ponta (E2EE), o que significa que o Google e potencialmente outros terceiros podem acessar seus arquivos. No entanto, a partir de cerca do Android 9, o Google introduziu criptografia do lado do cliente vinculada ao método de bloqueio de tela do seu dispositivo(nova janela) (por exemplo, PIN, senha ou padrão). Os seguintes itens podem ser protegidos com E2EE, mesmo quando enviados para os servidores do Google:

- Dados de aplicativos

- Mensagens SMS

- Histórico de chamadas

- Configurações do dispositivo

A realidade é muito mais irregular. Alguns metadados podem continuar expostos ao Google, e a implementação varia entre dispositivos. Um método fraco de desbloqueio do telefone também significa proteções fracas de E2EE na nuvem.

Mesmo quando implementados corretamente, documentos e fotos em backup não são criptografados de ponta a ponta, mas existem muitas soluções de armazenamento em nuvem de terceiros para isso, como o Proton Drive. Usuários avançados de Android podem fazer backups completos do dispositivo via ADB ou ferramentas de recuperação de ROM personalizada, o que não é possível no iOS padrão.

Fornecedores individuais de Android também podem implementar suas próprias soluções de backup com E2EE, como a função Enhanced Data Protection(nova janela) da Samsung.

iOS

Por padrão, o iOS faz backup de todos os seus dados no iCloud. E, por padrão, sua conta do iCloud não é criptografada de ponta a ponta. Assim como no Google Drive, isso significa que a Apple e potencialmente outros terceiros podem acessar seus dados.

No entanto, desde o iOS 16.2, a Apple oferece a Advanced Data Protection (ADP), um recurso opcional que ativa criptografia de ponta a ponta para backups do iCloud e outras categorias de dados. Isso cobre todos os backups, incluindo documentos e fotos, mas ainda pode deixar alguns metadados expostos.

Senhas e passkeys armazenadas no iCloud Keychain (gerenciador de senhas integrado da Apple) são protegidas usando o ADP e ficam automaticamente disponíveis para preenchimento automático em todos os dispositivos Apple. Isso é conveniente, mas, ao contrário de gerenciadores de senhas de terceiro, como o Proton Pass, isso só funciona dentro do ecossistema fechado da Apple.

Veredito

Com o ADP ativado, os backups do iCloud estão entre as implementações de backup em nuvem convencionais mais fortes disponíveis. Mas ele não vem ativado por padrão e não está disponível em todos os lugares.

Enquanto isso, muitos dispositivos Android agora oferecem níveis semelhantes de segurança, com backups criptografados de ponta a ponta frequentemente ativados por padrão. Dispositivos Android também podem ser combinados com uma solução segura de backup com E2EE ou de gerenciamento de senhas de terceiros, como Proton Drive e Proton Pass, que estão disponíveis tanto no Android quanto no iOS e podem ser especialmente úteis se você usa dispositivos dos dois ecossistemas.

Flexibilidade do sistema operacional

Fora das considerações de segurança, um dos maiores atrativos do Android é sua flexibilidade. Ele roda em dispositivos projetados para atender praticamente qualquer orçamento, permite acesso ao sistema de arquivos para ajustes extensos e deixa você instalar aplicativos de fora da Play Store.

Essa flexibilidade está no centro de muitos dos problemas de segurança do Android. No entanto, ela também tem alguns pontos positivos em termos de segurança.

Android

Como já mencionado, o núcleo open source do Android (AOSP) significa que ele pode ser auditado pública e independentemente para garantir que esteja fazendo o que deveria. Componentes importantes, como o kernel Linux, as políticas do SELinux e bibliotecas essenciais do sistema, passaram por décadas de escrutínio da comunidade de segurança em geral.

Essa vantagem é um pouco reduzida pelo fato de que a maioria dos dispositivos também executa código proprietário de código fechado, incluindo aqueles que executam o Android “puro”. Mas usuários avançados podem substituir todo o SO por ROMs personalizadas reforçadas e totalmente open source, como LineageOS(nova janela) e GrapheneOS, sobre as quais têm controle total. Essa flexibilidade torna possível adaptar dispositivos a um modelo de ameaça específico, em vez de depender de uma configuração fixa e única para todos.

Uma consideração adicional é que a enorme diversidade de hardware Android reduz o “risco de monocultura”. Como o Android roda em dispositivos de muitos fabricantes, uma única falha de projeto não afeta automaticamente todos os dispositivos do ecossistema.

iOS

O controle rígido e a integração vertical da Apple têm muitos benefícios. Atualizações de segurança regulares e consistentes em todo o ecossistema, uma cadeia de confiança rigidamente aplicada, gerenciamento de risco simplificado e muito mais garantem segurança robusta nas configurações padrão em todos os dispositivos.

O preço disso é menos flexibilidade e transparência. Usuários e pesquisadores quase não têm visibilidade do que acontece nos bastidores, e a personalização é limitada.

Veredito

Pode ter um custo, mas a flexibilidade do Android é o que atrai muitas pessoas para a plataforma. Embora a abordagem rigidamente controlada e integrada do iOS ofereça uma experiência mais segura para a maioria dos usuários casuais, há vantagens no modelo mais aberto do Android.

A flexibilidade cria mais espaço para configuração incorreta, mas não é inerentemente insegura. Nas mãos certas, ela permite transparência, personalização e resiliência — tudo isso pode ser um verdadeiro ponto forte de segurança.

Veredito final: Android vs. iOS — qual SO é mais seguro?

Para o usuário médio e não técnico que compra um dispositivo popular e o deixa nas configurações padrão, o iOS tem uma vantagem clara. A rígida integração hardware-software da Apple, a cadeia de inicialização segura aplicada uniformemente, a entrega consistente de atualizações e o ecossistema controlado de aplicativos reduzem a fragmentação e minimizam o risco gerado pelo usuário. O resultado é uma superfície de ataque menor e adoção mais rápida de correções em todo o ecossistema.

No entanto, o Android não é inerentemente inseguro. Onde ele falha é na falta de consistência em seu ecossistema extremamente diverso, o que resulta em grande variabilidade nos cronogramas de atualização, nas implementações de segurança de hardware e no suporte de longo prazo. O iOS evita grande parte disso por meio de um rígido controle vertical, criando uma experiência consistentemente segura em todos os seus produtos.

Mas, em dispositivos com bom suporte (principalmente modelos topo de linha de grandes fornecedores e os próprios dispositivos Pixel do Google), a arquitetura central de segurança do Android é altamente robusta, oferecendo proteções que podem se equiparar às do iOS. E, para usuários tecnicamente sofisticados com modelos de ameaça específicos, o Android pode ser configurado de maneiras que superam o iOS.

Qualquer que seja a plataforma que você use, você pode melhorar sua privacidade on-line com uma boa VPN(nova janela). E, para quem usa mais de um dispositivo, soluções de terceiros como Proton Pass e Proton Drive podem proteger seus dados confidenciais em várias plataformas.

Perguntas frequentes

O iOS é mais seguro que o Android?

Não inerentemente, mas você pode ter certeza de que todos os dispositivos iOS são muito seguros. Dispositivos Android também podem ser muito seguros, mas isso depende bastante de quem os fabrica e se ainda recebem suporte com atualizações de segurança.

iPhones são mais difíceis de invadir do que Androids?

Telefones Android são muito mais vulneráveis a invasões por malware, em grande parte porque a maioria do malware tem como alvo a plataforma mais popular. iPhones são um alvo específico para hackers sofisticados em busca de alvos de alto valor.

Qual telefone é o mais seguro contra hackers?

Isso depende do seu modelo de ameaça. Para a maioria das pessoas, iPhones são mais seguros. Mas, se você se limitar a baixar aplicativos Android apenas da Play Store, também é improvável que seja hackeado.