La plupart d’entre nous utilisent un appareil mobile pour accéder à internet et gérer diverses activités informatiques. Pour un nombre croissant d’entre nous, notre téléphone est notre appareil principal. Et pour beaucoup, en particulier dans les pays en développement, c’est le seul appareil.

Nous utilisons nos téléphones pour les services bancaires et les achats en ligne, interagir avec les services gouvernementaux et une foule d’autres tâches en ligne personnelles et hautement sensibles. Ils stockent et organisent également nos contacts, événements de calendrier, photos intimes, messages, notes et bien plus encore. La sécurité de nos appareils mobiles (en particulier nos téléphones) est donc d’une importance capitale.

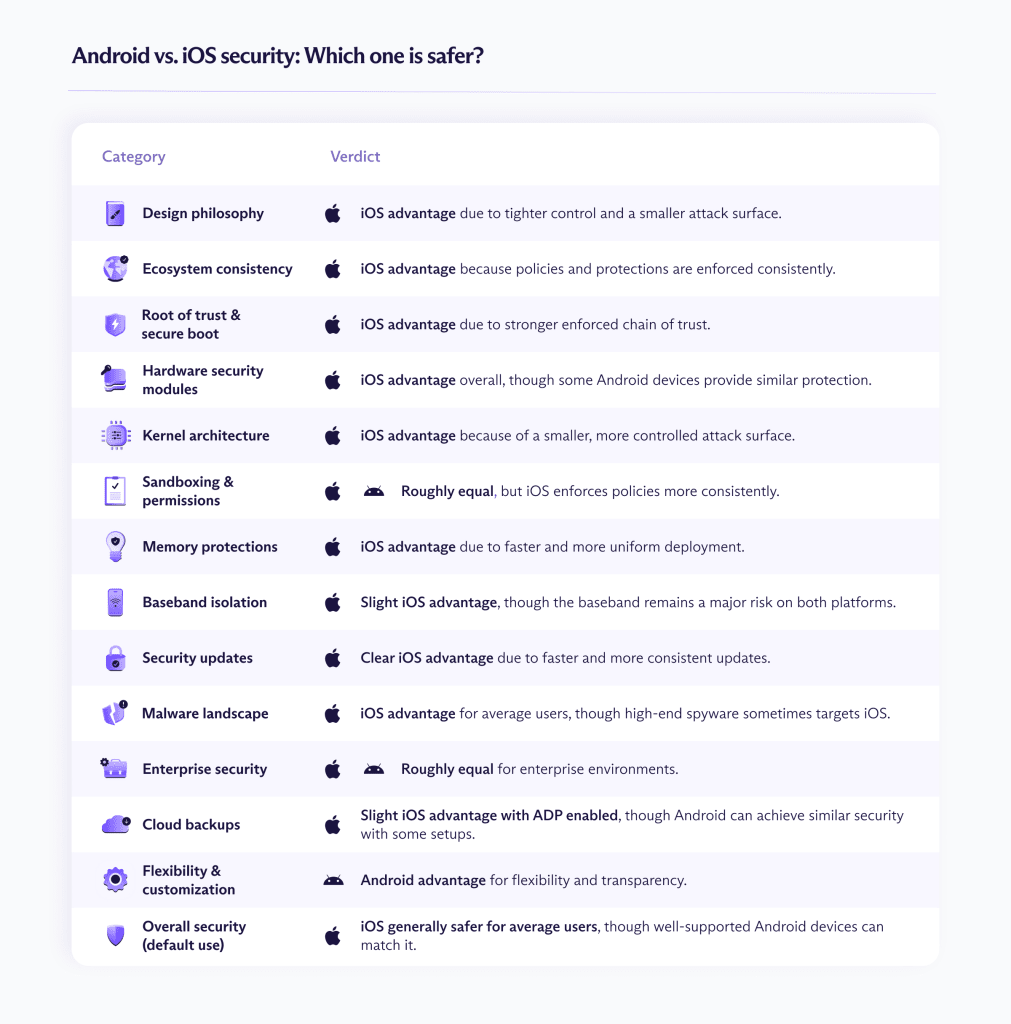

Deux systèmes d’exploitation mobiles dominent le marché :

- Android : Un système d’exploitation ouvert (mais pas entièrement open source) avec une part de marché mondiale(nouvelle fenêtre) de 69 %. Bien que développé par Google, il fonctionne sur du matériel de nombreux fabricants différents.

- iOS (y compris iPadOS pour les besoins de cet article) : Un système d’exploitation fermé (« jardin clos ») développé par Apple et utilisé exclusivement sur son propre matériel (iPhones et iPads). Alors qu’il ne représente que 29,3 % du marché mondial des OS mobiles, iOS bénéficie d’une part de 61 % aux États-Unis.

Dans cet article, nous examinons en profondeur si Android ou iOS est le plus sécurisé. C’est une question complexe avec des nuances des deux côtés, mais le thème récurrent est le contraste entre l’approche ouverte d’Android et le jardin clos d’iOS.

- Philosophie de sécurité et de conception

- Racine de confiance et démarrage sécurisé

- Modules de sécurité matériels

- Noyau

- Sandboxing et permissions

- Mémoire

- Bande de base

- Mises à jour de sécurité

- Logiciels malveillants

- Sécurité d’entreprise

- Sauvegarde cloud

- Flexibilité du système d’exploitation

- Verdict final

- FAQ

Android contre iOS : Philosophie de sécurité et de conception

Android

Android est un système d’exploitation ouvert conçu pour fonctionner sur une large gamme de matériels de différents fabricants. Cela signifie qu’il fonctionne sur tout, des téléphones bon marché sans marque aux appareils phares haut de gamme de marques comme Samsung, Huawei, Motorola et Google lui-même.

Android est construit sur un noyau open source connu sous le nom de Android Open Source Project (AOSP), mais la plupart des appareils exécutent la version propriétaire de Google. Cela utilise des composants à code source fermé tels que Google Mobile Services, le Google Play Store et sa plateforme de développement associée Google Play Services. En plus de cela, la plupart des fabricants ajoutent leur propre code propriétaire à leurs appareils.

Cette fragmentation signifie que les correctifs de sécurité et les fonctionnalités sont déployés de manière incohérente à travers l’écosystème. Cependant, la nature ouverte d’Android permet également plus de transparence, car des chercheurs en sécurité indépendants peuvent auditer une grande partie du code.

iOS

iOS, en revanche, est un écosystème étroitement contrôlé. Apple contrôle le matériel, le système d’exploitation et la chaîne de distribution des applications. Cela crée une surface d’attaque plus petite car chaque composant est conçu pour fonctionner ensemble selon des spécifications strictes. L’approche du jardin clos signifie qu’Apple peut appliquer des politiques de sécurité de manière cohérente sur tous les appareils.

Verdict

Sur le papier, c’est une victoire facile pour le jardin clos d’iOS par rapport à l’écosystème fracturé d’Android. Cependant, avec l’AOSP, il est possible de créer des versions d’Android qui sont au moins aussi sécurisées qu’iOS.

Un autre point important est que cette évaluation ne considère le système Android que dans son ensemble. Les fabricants individuels tels que Samsung (qui fabrique près d’un tiers(nouvelle fenêtre) de tous les appareils Android sur le marché) sont beaucoup plus doués pour publier des mises à jour de sécurité régulières et offrir un support aux appareils plus anciens que l’écosystème Android dans son ensemble, égalant ou parfois même dépassant le support d’Apple(nouvelle fenêtre) pour ses appareils phares.

iOS contre Android : Sécurité technique

Racine de confiance et démarrage sécurisé

La racine de confiance est la première pièce de matériel ou de micrologiciel approuvée dans un système qui ne peut pas être altérée et qui est utilisée pour vérifier tout le reste. Le démarrage sécurisé est le processus d’utilisation de la racine de confiance pour vérifier chaque étape du processus de démarrage. Ensemble, ils forment l’épine dorsale de la sécurité des smartphones et des PC modernes.

Android

Android utilise le Démarrage Vérifié Android (AVB) pour s’assurer que les partitions système sont cryptographiquement vérifiées au démarrage. Cependant, les chargeurs d’amorçage Android sont généralement déverrouillables (pour le développement et pour permettre des ROM personnalisées), ce qui brise la chaîne de confiance.

Google exige l’AVB pour les appareils livrés avec les Google Mobile Services, et les principaux fabricants l’implémentent généralement. Cependant, l’application varie dans la pratique. De nombreux vendeurs permettent aux utilisateurs de déverrouiller les chargeurs d’amorçage ou d’utiliser des configurations permissives qui réduisent les garanties de sécurité pratiques de la chaîne de démarrage.

Les appareils sans certification Google (tels que les forks open source et les versions OEM à bas coût) ne sont pas soumis aux exigences de l’AVB et peuvent même ne pas implémenter le Démarrage Vérifié du tout.

iOS

iOS applique strictement une chaîne de démarrage sécurisée entièrement verrouillée, enracinée dans une ROM de démarrage matérielle immuable. Chaque étape du processus de démarrage doit être signée par Apple, et les micrologiciels non signés ne peuvent pas s’exécuter sans exploiter des vulnérabilités.

Verdict

Une autre victoire pour Apple, car iOS applique une racine de confiance plus forte. La solution d’Android est comparativement sécurisée sur le papier, mais bien que sa plus grande flexibilité quant au déverrouillage du chargeur d’amorçage ait des avantages pratiques, elle affaiblit fondamentalement la chaîne de confiance et a donc un coût en matière de sécurité. Encore une fois, la gravité de ce problème dépend grandement de qui fabrique votre téléphone.

Modules de sécurité matériels

Un module de sécurité matériel (HSM) est une pièce de matériel dédiée et résistante aux falsifications qui génère, stocke et utilise des clés cryptographiques de manière sécurisée afin que les secrets sensibles ne quittent jamais le matériel en texte brut.

Android

Les appareils Android utilisent des solutions HSM spécifiques au fournisseur, telles que des environnements d’exécution approuvés(nouvelle fenêtre) (des zones sécurisées isolées au niveau matériel à l’intérieur du processeur principal) et des puces de sécurité matérielles (telles que le Titan M de Pixel et Samsung Knox). La solidité de ces solutions de sécurité peut varier considérablement, et certains appareils à bas coût s’appuient même sur un espace de stockage de clés basé sur un logiciel.

iOS

Les appareils Apple utilisent le Processeur de l’Enclave Sécurisée, une puce dédiée qui stocke les clés de chiffrement et les données biométriques, isolée du CPU principal et renforcée contre les attaques par force brute.

Verdict

Les appareils Apple offrent une protection de clé matérielle constamment forte. Certains Android offrent des niveaux de sécurité similaires, mais comme cela devient un thème de cet article, cela dépend beaucoup du fournisseur.

Noyau

Le noyau est le pont entre le matériel d’un appareil et le logiciel qu’il exécute.

Android

Android exécute un noyau Linux, mais la plupart des fournisseurs ajoutent des pilotes pour assurer la compatibilité avec leur matériel, tels que les pilotes propriétaires de Qualcomm et MediaTek. Ceux-ci augmentent massivement la surface d’attaque du noyau (moyens de l’attaquer) et ont historiquement activé des exploits d’escalade de privilèges(nouvelle fenêtre).

iOS

iOS utilise le noyau XNU d’Apple avec une signature de code obligatoire et un écosystème de pilotes étroitement contrôlé, ce qui donne une surface d’attaque plus petite et plus cohérente.

Verdict

Grâce au contrôle complet d’Apple sur l’ensemble du processus de production, iOS a une surface d’attaque de noyau plus petite et plus étroitement contrôlée. Android, en revanche, doit composer avec un écosystème de fournisseurs complexe qui affecte même les appareils premium. Par exemple, Samsung utilise souvent des processeurs Qualcomm Snapdragon dans ses appareils phares. Le support de ce matériel tiers nécessite des pilotes de noyau supplémentaires, ce qui augmente la surface d’attaque.

Sandboxing et permissions

Les deux systèmes d’exploitation utilisent le sandboxing. Cela signifie que chaque application s’exécute de manière isolée avec un accès limité aux ressources du système et aux données des autres applications. Cependant, l’implémentation et les modèles de permission qu’ils utilisent diffèrent.

Android

Les versions modernes d’Android offrent un sandboxing robuste avec des permissions à l’exécution, des octrois uniques, des contrôles granulaires et des indicateurs de respect de la vie privée similaires à iOS. Cependant, parce que les fabricants peuvent modifier l’OS, la gestion des permissions varie d’un appareil à l’autre.

iOS

iOS applique un sandboxing strict et des permissions basées sur les droits contrôlées par Apple, avec une communication inter-applications limitée et une forte isolation du système de fichiers.

Verdict

Par défaut, iOS et Android offrent un sandboxing fort. Mais les fournisseurs Android ne s’en tiennent souvent pas aux paramètres par défaut.

Mémoire

Les systèmes d’exploitation modernes sont construits pour se défendre contre les techniques de piratage qui exploitent des bugs dans la façon dont le logiciel utilise la mémoire. Ces vulnérabilités peuvent permettre aux attaquants de prendre le contrôle d’un appareil sans même que vous vous en rendiez compte.

Android

Android utilise plusieurs protections intégrées pour rendre les bugs logiciels plus difficiles à exploiter. Celles-ci incluent la randomisation de l’endroit où les programmes et les données résident en mémoire, la séparation des applications les unes des autres, et l’ajout de vérifications supplémentaires pour empêcher les attaquants de détourner le flux normal du programme. Les nouvelles versions d’Android utilisent également des allocateurs de mémoire renforcés(nouvelle fenêtre) et des protections de flux de contrôle(nouvelle fenêtre), mais la mesure dans laquelle ceux-ci sont déployés dépend du fabricant de l’appareil et du chipset.

iOS

iOS utilise des défenses similaires, y compris la randomisation de la mémoire et la signature stricte du code. À cela, Apple ajoute des protections assistées par le matériel telles que l’authentification des pointeurs(nouvelle fenêtre) sur ses nouvelles puces. Il active également généralement ces atténuations d’exploits de mémoire sur tous les appareils supportés en même temps, ce qui réduit le nombre de configurations vulnérables dans la nature.

Verdict

Les deux plateformes implémentent des protections modernes contre les exploits de mémoire, mais iOS a tendance à déployer des fonctionnalités de sécurité de la mémoire avancées plus rapidement et plus uniformément. Android peut offrir des protections comparables, mais l’implémentation varie selon l’appareil et le fournisseur.

Bande de base

La bande de base(nouvelle fenêtre) est un processeur de modem séparé exécutant son propre micrologiciel et OS pour gérer les communications cellulaires et autres protocoles de communication. Ce n’est pas le CPU principal, il exécute souvent du code propriétaire avec des privilèges élevés, et il est possible d’y accéder de l’extérieur.

Si elle est compromise, la bande de base peut agir comme un point d’entrée caché sous l’OS principal, contournant le sandboxing des applications et de nombreuses protections de sécurité intégrées du noyau. La bande de base est donc l’un des problèmes restants les plus importants en matière de sécurité mobile, et même un noyau parfaitement renforcé peut être contourné si la pile du modem (le logiciel fonctionnant sur la bande de base) est exploitée.

Android

Les appareils Android utilisent un micrologiciel de modem propriétaire (par exemple, de Qualcomm), chaque fabricant utilisant sa propre architecture pour isoler la bande de base du reste du système. Inutile de dire que ces solutions varient considérablement en termes de qualité et de sécurité.

iOS

La plupart des iPhones utilisent une puce de bande de base Qualcomm, bien qu’à partir de 2025 avec l’iPhone 16e, Apple ait introduit sa propre puce (au moment de la rédaction, uniquement sur certains modèles de milieu de gamme). Apple isole la bande de base de manière plus agressive que la plupart des fournisseurs Android, en utilisant une séparation matérielle, un IPC strict(nouvelle fenêtre) et des protections de la mémoire. Cependant, même ces mesures et le propre matériel modem d’Apple ne peuvent garantir que la bande de base restera sécurisée.

Verdict

La bande de base est le ventre mou des deux systèmes d’exploitation. Apple est meilleur pour l’isoler que la plupart des fabricants Android (en particulier sur les appareils bas ou de milieu de gamme), mais cela reste une surface d’attaque préoccupante.

Mises à jour de sécurité sur iOS et Android

La façon dont les mises à jour de sécurité sont déployées est sans doute la différence de sécurité pratique la plus importante entre les deux plateformes.

Android

Google publie des correctifs tous les mois, mais en raison de la chaîne d’approvisionnement complexe d’Android, il peut s’écouler des mois avant qu’ils n’atteignent les appareils des consommateurs. Les fournisseurs OEM personnalisent souvent ces correctifs pour fournir des mises à jour plus spécifiques à l’appareil, qui doivent ensuite être certifiées par les opérateurs de réseaux mobiles.

De plus, la plupart des Android cessent de recevoir des mises à jour après seulement deux à trois ans, selon l’appareil et le fournisseur, ce qui crée une population massive d’appareils vulnérables.

iOS

Les mises à jour de sécurité proviennent directement d’Apple et sont disponibles simultanément pour les appareils pris en charge. Et comme les taux d’adoption sont élevés, la plupart des iPhones exécutent la dernière version d’iOS en l’espace de quelques mois. Cela signifie que les correctifs de sécurité atteignent les utilisateurs rapidement.

Verdict

L’écosystème de mises à jour hasardeux d’Android est la principale raison pour laquelle iOS est considéré comme plus sûr pour les utilisateurs non techniques. Google a tenté de résoudre ce problème avec Project Mainline(nouvelle fenêtre), qui utilise des composants de sécurité du système modulaires afin qu’ils puissent être mis à jour via le Play Store, avec des exigences pour un support plus long. Mais la fragmentation de l’écosystème reste un problème.

Les propres appareils Pixel de Google, en particulier, reçoivent toujours les dernières mises à jour — et certains autres fournisseurs (tels que Samsung) sont doués pour livrer des mises à jour régulières et opportunes. Mais en général, l’écosystème Android plus large est un peu désordonné dans ce domaine.

Logiciel malveillant

Android

Selon un rapport de Check Point Research(nouvelle fenêtre) en 2022, 97 % des logiciels malveillants mobiles ciblaient des appareils Android, tandis que seulement 3 % ciblaient iOS. Cela est dû en grande partie au fait que plus de personnes utilisent Android, ce qui en fait une cible plus attrayante.

Cependant, d’autres facteurs contribuent également à ce problème, y compris la possibilité de télécharger des applications en dehors du Play Store, l’écosystème fragmenté de mises à jour de sécurité d’Android, l’accès ouvert aux fichiers système, et l’énorme quantité d’appareils bon marché exécutant des logiciels obsolètes.

Cela dit, ne télécharger des applications qu’à partir du Play Store et garder votre appareil mis à jour avec les derniers correctifs de sécurité réduit considérablement les risques. Et contrairement à iOS, vous pouvez installer des applications anti-malware pour minimiser encore plus le danger.

iOS

Les logiciels malveillants iOS existent mais sont rares. Les barrières telles que la signature de code, l’examen de l’App Store et l’absence de sideloading rendent les attaques à grande échelle difficiles, et le risque pour les utilisateurs moyens est donc considérablement plus faible. Cependant, le refus d’Apple d’autoriser les applications anti-malware sur l’App Store relève plus de l’arrogance que d’une véritable préoccupation pour ses utilisateurs.

La plupart des logiciels malveillants iOS qui existent ciblent les appareils débridés (jailbreakés)(nouvelle fenêtre) ou sont déployés par des acteurs sophistiqués, parrainés par l’État, utilisant des exploits zero-day(nouvelle fenêtre) comme les logiciels espions Graphite et Pegasus(nouvelle fenêtre). En partie, c’est parce que les utilisateurs d’iPhone sont souvent considérés comme des cibles de « plus grande valeur ».

Verdict

Les utilisateurs d’Android sont beaucoup plus vulnérables aux logiciels malveillants ciblés en masse du genre qui a longtemps tourmenté les utilisateurs de Windows, et pour bon nombre des mêmes raisons. Cependant, les utilisateurs d’iOS sont une cible particulière pour les logiciels malveillants d’espionnage haut de gamme.

Sécurité d’entreprise

Pour les utilisateurs professionnels, la sécurité concerne moins la conception théorique que la gérabilité, la cohérence des mises à jour, la conformité et la réduction des risques à grande échelle.

Android

Android Enterprise(nouvelle fenêtre) de Google est un cadre de gestion d’entreprise mature construit autour de profils de travail, de modes d’appareils entièrement gérés, d’une inscription sans intervention (zero-touch), et d’un espace de stockage de clés soutenu par le matériel.

Sur les appareils correctement pris en charge (en particulier ceux du programme Android Enterprise Recommended), les organisations peuvent appliquer le chiffrement, bloquer le déverrouillage du chargeur d’amorçage, exiger une attestation d’intégrité de Play(nouvelle fenêtre) et utiliser des profils pour séparer cryptographiquement les données de l’entreprise des applications personnelles des employés.

iOS

iOS bénéficie d’une intégration verticale serrée. Le matériel, le micrologiciel et les mises à jour du système d’exploitation sont livrés directement par le même fournisseur, ce qui se traduit par une distribution uniforme des correctifs et des délais de support prévisibles. Le mode supervisé, les clés soutenues par le matériel via l’Enclave Sécurisée, les identifiants Apple gérés et une forte intégration MDM permettent une application cohérente des politiques sur l’ensemble des appareils.

Verdict

Au niveau de l’entreprise, l’écart de sécurité entre iOS et Android s’est considérablement réduit. Pour la plupart des organisations, le choix de la plateforme dépend désormais moins des principes fondamentaux de sécurité que de la plateforme qui s’aligne le mieux avec leur infrastructure existante, les préférences des utilisateurs et leurs exigences spécifiques.

Android contre iOS : Sauvegarde cloud

Une partie souvent négligée mais importante de la sécurité mobile est où et comment vos données sont sauvegardées. Un appareil peut être parfaitement renforcé localement, mais vos données sauvegardées peuvent être facilement accédées par des tiers ayant accès au cloud.

Android

Par défaut, Android sauvegarde toutes vos données sur Google Drive. Cela n’utilise pas le chiffrement de bout en bout (E2EE), ce qui signifie que Google et potentiellement d’autres tiers peuvent accéder à vos fichiers. Cependant, à partir d’Android 9 environ, Google a introduit un chiffrement côté client lié à la méthode de verrouillage de l’écran de votre appareil(nouvelle fenêtre) (par exemple, un code PIN, un mot de passe ou un modèle). Les éléments suivants peuvent être protégés par E2EE, même lorsqu’ils sont importés sur les serveurs de Google :

- Données d’application

- Messages SMS

- Historique des appels

- Paramètres de l’appareil

La réalité est beaucoup plus inégale. Certaines métadonnées peuvent rester exposées à Google, et l’implémentation varie selon les appareils. Une méthode de déverrouillage de téléphone faible signifie également de faibles protections E2EE dans le cloud.

Même s’ils sont bien implémentés, les documents et les photos sauvegardés (documents) ne sont pas chiffrés de bout en bout, mais il existe de nombreuses solutions de stockage cloud tierces disponibles pour cela, comme Proton Drive. Les utilisateurs avancés d’Android peuvent effectuer des sauvegardes complètes de l’appareil via ADB ou des outils de récupération de ROM personnalisés, ce qui n’est pas possible sur un iOS standard.

Certains fournisseurs Android peuvent également implémenter leurs propres solutions de sauvegarde E2EE, telles que la fonction de Protection des données améliorée(nouvelle fenêtre) de Samsung.

iOS

Par défaut, iOS sauvegarde toutes vos données sur iCloud. Et par défaut, votre compte iCloud n’est pas chiffré de bout en bout. Tout comme avec Google Drive, cela signifie qu’Apple et potentiellement d’autres tiers peuvent accéder à vos données.

Cependant, depuis iOS 16.2, Apple propose la Protection Avancée des Données (ADP), une fonctionnalité facultative qui active le chiffrement de bout en bout pour les sauvegardes iCloud et d’autres catégories de données. Cela couvre toutes les sauvegardes, y compris les documents et les photos, mais peut toujours laisser certaines métadonnées exposées.

Les mots de passe et les clés d’accès stockés dans le Trousseau iCloud (le gestionnaire de mots de passe intégré d’Apple) sont protégés à l’aide de l’ADP, et sont automatiquement disponibles pour le remplissage automatique sur tous les appareils Apple. C’est pratique, mais contrairement aux gestionnaires de mots de passe tiers comme Proton Pass, cela ne fonctionne qu’au sein de l’écosystème fermé d’Apple.

Verdict

Avec l’ADP activée, les sauvegardes iCloud figurent parmi les implémentations de sauvegarde cloud grand public les plus solides disponibles. Mais elle n’est pas activée par défaut et elle n’est pas disponible partout.

Pendant ce temps, de nombreux appareils Android offrent désormais des niveaux de sécurité similaires, avec des sauvegardes chiffrées de bout en bout souvent activées par défaut. Les appareils Android peuvent également être combinés avec une solution tierce de sauvegarde ou de gestion des mots de passe E2EE sécurisée telle que Proton Drive et Proton Pass, qui sont disponibles sur Android et iOS et peuvent être particulièrement utiles si vous utilisez des appareils des deux écosystèmes.

Flexibilité du système d’exploitation

En dehors des considérations de sécurité, l’un des attraits les plus convaincants d’Android est sa flexibilité. Il fonctionne sur des appareils conçus pour répondre à presque tous les budgets, permet l’accès au système de fichiers pour un bricolage approfondi, et vous permet d’installer des applications en dehors du Play Store.

Cette flexibilité est au cœur de nombreux problèmes de sécurité d’Android. Cependant, cela a aussi des avantages en matière de sécurité.

Android

Comme mentionné précédemment, le noyau open source d’Android (AOSP) signifie qu’il peut être audité publiquement et indépendamment pour s’assurer qu’il fait ce qu’il est censé faire. Des composants majeurs comme le noyau Linux, les politiques SELinux et les bibliothèques système clés ont subi des décennies d’examen par la communauté de la sécurité au sens large.

Cet avantage est quelque peu atténué par le fait que la plupart des appareils exécutent également du code propriétaire à source fermée, y compris ceux exécutant un Android « stock ». Mais les utilisateurs avancés peuvent remplacer l’ensemble de l’OS par des ROM personnalisées renforcées et entièrement open source telles que LineageOS(nouvelle fenêtre) et GrapheneOS, sur lesquelles ils ont un contrôle total. Cette flexibilité permet d’adapter les appareils à un modèle de menace spécifique plutôt que de se fier à une configuration fixe, universelle.

Une considération supplémentaire est que la diversité même du matériel Android réduit le « risque de monoculture ». Parce qu’Android fonctionne sur des appareils de nombreux fabricants, un seul défaut de conception n’affecte pas automatiquement tous les appareils de l’écosystème.

iOS

Le contrôle strict et l’intégration verticale d’Apple présentent de nombreux avantages. Des mises à jour de sécurité régulières et cohérentes dans l’ensemble de l’écosystème, une chaîne de confiance strictement appliquée, une gestion des risques simplifiée, et plus encore garantissent une sécurité robuste avec les paramètres par défaut sur tous les appareils.

Le compromis est une flexibilité et une transparence réduites. Les utilisateurs et les chercheurs n’ont presque aucune visibilité sur ce qui se passe sous le capot, et la personnalisation est limitée.

Verdict

Cela peut avoir un coût, mais la flexibilité d’Android est ce qui attire de nombreuses personnes vers la plateforme. Alors que l’approche étroitement contrôlée et intégrée d’iOS offre une expérience plus sécurisée pour la plupart des utilisateurs occasionnels, le modèle plus ouvert d’Android présente des avantages.

La flexibilité crée plus de place pour les erreurs de configuration, mais ce n’est pas intrinsèquement peu sûr. Entre de bonnes mains, elle permet la transparence, la personnalisation et la résilience — qui peuvent toutes être de véritables atouts en matière de sécurité.

Verdict final : Android contre iOS — quel OS est le plus sécurisé ?

Pour l’utilisateur moyen non technique qui achète un appareil grand public et le laisse sur les paramètres par défaut, iOS a un net avantage. L’intégration matérielle-logicielle étroite d’Apple, la chaîne de démarrage sécurisée appliquée uniformément, la livraison cohérente des mises à jour et l’écosystème d’applications contrôlé réduisent la fragmentation et minimisent les risques liés à l’utilisateur. Le résultat est une surface d’attaque plus petite et une adoption plus rapide des correctifs dans l’ensemble de l’écosystème.

Cependant, Android n’est pas intrinsèquement peu sûr. Là où il échoue, c’est dans le manque de cohérence de son écosystème extrêmement diversifié, ce qui entraîne une grande variabilité dans les délais de mise à jour, les implémentations de la sécurité matérielle et le support à long terme. iOS évite en grande partie cela grâce à un contrôle vertical strict, créant une expérience constamment sécurisée sur l’ensemble de ses produits.

Mais sur des appareils bien pris en charge (en particulier les modèles phares des grands fournisseurs et les propres appareils Pixel de Google), l’architecture de sécurité de base d’Android est très robuste, offrant des protections qui peuvent égaler celles d’iOS. Et pour les utilisateurs techniquement sophistiqués avec des modèles de menace spécifiques, Android peut être configuré de manière à dépasser celles d’iOS.

Quelle que soit la plateforme que vous utilisez, vous pouvez améliorer votre respect de la vie privée en ligne avec un bon VPN(nouvelle fenêtre). Et pour ceux qui utilisent plus d’un appareil, des solutions tierces telles que Proton Pass et Proton Drive peuvent sécuriser vos données sensibles sur plusieurs plateformes.

Questions fréquentes

iOS est-il plus sécurisé qu’Android ?

Pas intrinsèquement, mais vous pouvez être sûr que tous les appareils iOS sont très sécurisés. Les appareils Android peuvent également être très sécurisés, mais cela dépend beaucoup de qui les fabrique et s’ils sont toujours pris en charge par des mises à jour de sécurité.

Les iPhones sont-ils plus difficiles à pirater qu’Android ?

Les téléphones Android sont beaucoup plus vulnérables au piratage via des logiciels malveillants, en grande partie parce que la plupart des logiciels malveillants ciblent la plateforme la plus populaire. Les iPhones sont une cible particulière pour les pirates informatiques sophistiqués à la recherche de cibles de grande valeur.

Quel téléphone est le plus sûr contre les pirates informatiques ?

Cela dépend de votre modèle de menace. Pour la plupart des gens, les iPhones sont plus sûrs. Mais si vous vous en tenez à télécharger des applications Android uniquement depuis le Play Store, il est également peu probable que vous soyez piraté.